随着网络安全需求的增加,越来越多的企业和组织选择在路由器之后接入防火墙,以提高网络的安全性和可控性。本文将为您详细解读如何配置路由器后接的防火墙,并指出配置过程中需要特别注意的事项。

前置知识:路由器与防火墙的关系

在深入配置之前,我们需要了解路由器和防火墙的基本作用以及它们如何协同工作。路由器主要负责网络之间的数据包路由,而防火墙则是在网络边界上实施安全策略的设备,用来监视和控制进出网络的数据流。将防火墙置于路由器之后意味着可以利用防火墙的深度包检测(DPI)功能,为网络增加一层额外的安全防护。

步骤一:确定网络架构

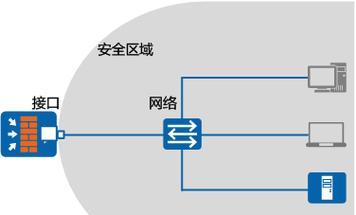

在开始配置之前,确定网络架构是关键的第一步。了解你的网络布局、子网划分、以及需要防护的服务和应用类型。这将帮助你制定合理的防火墙规则。

步骤二:物理连接

确保防火墙设备已经正确地物理连接到路由器。通常情况下,防火墙会连接到路由器的一个LAN端口,或者通过交换机连接。一旦物理连接完成,你需要为连接到防火墙的网络接口配置IP地址。

步骤三:配置基本网络参数

登录防火墙的管理界面,通常这需要通过控制台端口或者通过SSH进行远程登录。配置防火墙的网络参数,包括IP地址、子网掩码、默认网关等,使其与路由器后端的网络环境相匹配。

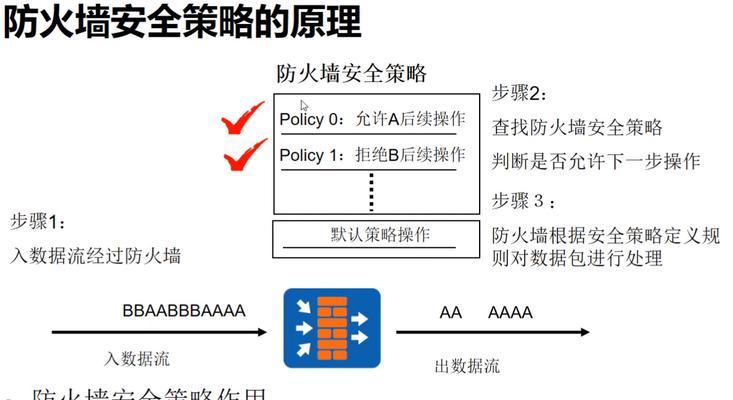

步骤四:设置默认安全策略

配置好网络参数后,接下来是设置默认的安全策略。一般情况下,建议先设置一个拒绝所有流量的默认规则,然后根据实际需要逐步添加允许规则。这样可以确保在配置过程中不会有任何未授权的访问。

步骤五:配置访问控制列表(ACLs)

访问控制列表(ACLs)是防火墙配置中一个重要的组成部分,用于定义哪些类型的流量可以进入或离开网络。你需要根据实际需求来制定ACLs,以确保符合企业的安全政策。

步骤六:配置NAT规则

如果需要,还需要配置网络地址转换(NAT)规则。NAT允许内部网络使用私有IP地址,同时对外提供一个或多个公有IP地址。这对于隐藏内部网络结构、保护内部IP地址不被外部直接访问至关重要。

步骤七:启用防火墙的高级特性

现代防火墙通常具备诸如入侵检测系统(IDS)、入侵防御系统(IPS)、内容过滤、SSLVPN等高级特性。根据你的网络安全需求,可以适当启用这些特性,以增强网络防护。

配置过程中需要注意的事项

1.规则顺序的重要性

防火墙规则的执行是有顺序的,确保规则按照正确的逻辑顺序排列,以免出现逻辑冲突。

2.双向规则

配置规则时,记得考虑双向流量。即,如果你允许了从内到外的流量,也应该检查是否需要允许从外到内的流量。

3.定期审计

网络环境和安全需求会随着时间变化,因此定期审计和更新防火墙规则是必要的。

4.防止内部攻击

内部攻击同样需要防范,确保防火墙规则可以限制来自内部网络的潜在威胁。

5.灾难恢复计划

配置防火墙时,制定灾难恢复计划,确保在网络发生故障时可以迅速恢复。

6.记录与监控

确保配置了日志记录和实时监控功能,以便跟踪安全事件并及时响应。

7.安全性与性能的平衡

在配置防火墙规则时,要权衡安全性和网络性能。过于严格的安全规则可能会降低网络性能,而过于宽松则可能带来安全风险。

8.密码管理

使用强密码并定期更改,以防止未经授权的配置更改。

9.备份配置

定期备份防火墙配置,以便在发生意外时能快速恢复。

10.定期更新

保持防火墙固件和软件的更新,以利用最新的安全补丁和功能改进。

通过以上步骤和注意事项,你将能够正确地配置路由器后接的防火墙,并确保网络安全。记得在配置过程后,要进行彻底的测试,确保一切按预期工作。网络安全是一个持续的过程,需要定期评估和更新,以应对不断变化的威胁。